Este é um guia completo e técnico, mas com aquele tom de conversa que a gente gosta, para ajudar você a blindar seu smartphone contra a criatividade dos bandidos (“vítimas da sociedade”, para muitos) . Vamos focar no “pulo do gato”: impedir que o ladrão use o próprio celular roubado para resetar suas senhas bancárias através do e-mail.

1. O assunto hoje não é vinho

Hoje eu vou mostrar para vocês um dos passos mais importantes de segurança que quase ninguém faz, mas que salva sua conta bancária se o seu celular for levado. Sabe quando o bandido pede para ‘esquecer a senha’ no app do banco e o código de recuperação chega no seu e-mail? Pois é, se o seu e-mail estiver aberto nesse mesmo celular, você entregou a chave do cofre na mão dele. Vou te mostrar agora, direto na tela, como desvincular ou proteger esse acesso para que, mesmo com o celular na mão, o criminoso não consiga receber nenhuma validação de troca de senha. Vamos lá?

2. Postagem Completa: Blindagem Digital contra Invasões Bancárias

O Grande Erro da Conveniência: Por que seu Celular é uma Bomba Relógio?

A gente busca facilidade em tudo. Ter o e-mail principal logado no celular parece essencial, certo? Errado. No cenário atual de segurança digital no Brasil, o seu smartphone não é apenas um telefone; ele é um terminal de acesso à sua vida financeira. Quando um criminoso desbloqueia o aparelho — ou o leva enquanto você o usava aberto no Waze ou respondendo um WhatsApp — a primeira coisa que ele faz é buscar os apps de banco.

Se ele não sabe sua senha, ele clica em “Esqueci minha senha”. O banco, por segurança, envia um link ou código para o e-mail cadastrado. Se esse e-mail está logado no aplicativo do Gmail ou Outlook desse mesmo celular, o bandido troca sua senha em segundos, limpa sua conta, faz empréstimos e usa o seu limite do cartão.

Abaixo, preparei três quadros práticos para você entender como cortar as pernas dessa operação.

Quadro 1: Proteção e Desvinculação do E-mail de Recuperação

Esta é a medida mais drástica e eficaz. O objetivo é garantir que o e-mail que recebe os códigos do banco não esteja acessível no celular que você leva para a rua.

| Ação Recomendada | Como Executar | Objetivo Estratégico |

|---|---|---|

| Remover o E-mail Principal | Vá em Configurações > Contas > Google/Outlook e remova a conta que você usa para cadastros bancários. | Impedir que notificações de “reset de senha” apareçam na tela do celular roubado. |

| Usar um E-mail de “Sacrifício” | Crie um novo e-mail apenas para uso no celular (contatos, redes sociais) e mantenha o e-mail bancário apenas no computador de casa. | Isolar a comunicação bancária em um dispositivo que nunca sai de casa. |

| Bloqueio de App de E-mail | Se precisar manter o e-mail, use a função “Bloqueio de Apps” (nativa no Android/iOS) com uma senha diferente da de desbloqueio de tela. | Criar uma segunda barreira física caso o celular seja levado desbloqueado. |

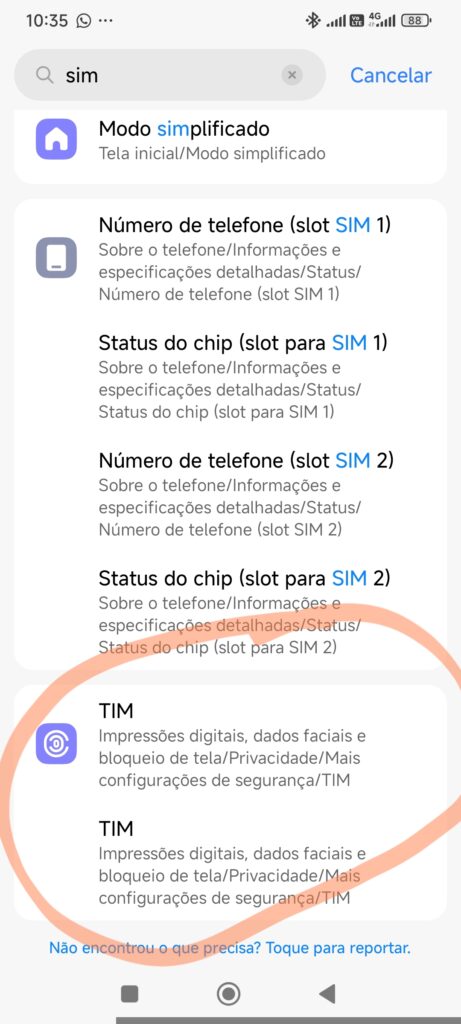

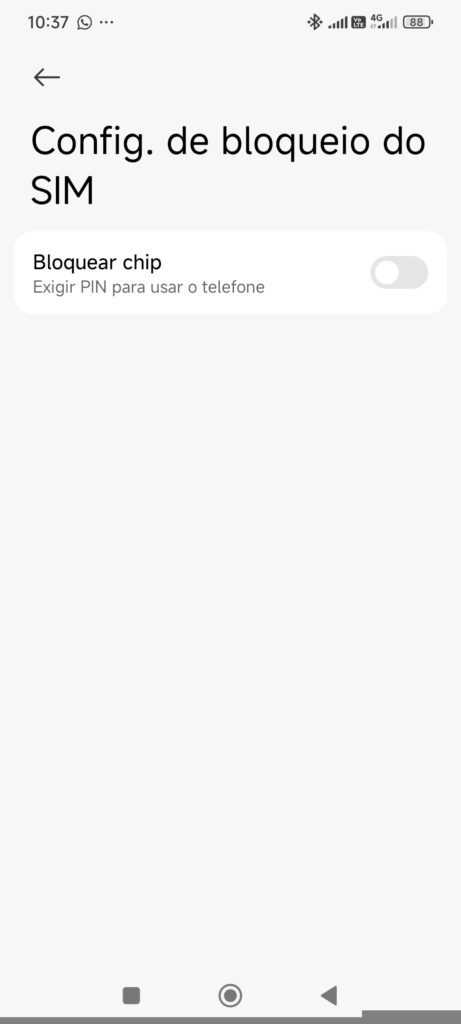

O Perigo Silencioso: O Chip do Celular (SIM Card)

Muitas vezes o ladrão não consegue desbloquear seu celular, mas ele retira o chip e coloca em outro aparelho. Com isso, ele descobre seu número de telefone e usa o SMS para recuperar senhas ou validar transações. É o famoso “SIM Swap”.

Quadro 2: Bloqueio de Conectividade e Chips

| Recurso | O que fazer | Por que é vital? |

|---|---|---|

| PIN do SIM Card | Ative o PIN do chip nas configurações de segurança. Sempre que o celular reiniciar ou o chip for trocado, ele pedirá essa senha. | Impede que o bandido receba SMS de recuperação de senha em outro aparelho. |

| Substituição por eSIM | Se seu aparelho permitir, troque o chip físico pelo virtual (eSIM). | O bandido não consegue “remover” o chip para usar em outro celular, mantendo a linha presa ao seu aparelho bloqueado. |

| Desativar Central de Controle | Nas configurações de tela de bloqueio, desative o acesso à “Central de Controle” ou “Barra de Notificações” com o celular travado. | Impede que o ladrão ative o Modo Avião, permitindo que você rastreie o aparelho por mais tempo. |

Configurações Específicas de Apps Bancários

Instituições como Bradesco e Mercado Pago possuem camadas extras de segurança. O segredo é nunca deixar o caminho livre.

Quadro 3: Configurações em Apps de Banco e Carteiras

| App / Função | Configuração Recomendada | Impacto |

|---|---|---|

| Biometria Facial | Ative sempre a biometria para entrar no app E para confirmar transações. | Mesmo com a senha numérica, o bandido precisaria do seu rosto para tirar dinheiro. |

| Limites de PIX | Reduza o limite de transferências diárias e noturnas para valores mínimos. | Em caso de invasão, o prejuízo é limitado até que você consiga bloquear as contas. |

| Pasta Segura (Samsung) ou Espaço Privado | Coloque todos os seus apps financeiros dentro de uma pasta protegida por senha e biometria diferente da principal. | O app fica “invisível” ou inacessível na grade principal de aplicativos. |

3. Tudo o que você precisa saber: O Guia Definitivo do Especialista

Para fechar com chave de ouro, aqui vai o conhecimento técnico acumulado sobre como o ecossistema do crime funciona e como você se posiciona um passo à frente.

1. O Conceito de “Celular do Ladrão” vs. “Celular de Casa”

A estratégia mais robusta hoje é ter dois aparelhos. O celular que vai para a rua não deve ter nenhum app de banco principal, nem o e-mail de recuperação de senhas. Se precisar de um app para o dia a dia (como um banco digital com pouco dinheiro para gastos pequenos), use uma conta secundária. O celular com o grosso do patrimônio fica em casa, no Wi-Fi, e nunca vê a luz do sol.

2. O Aplicativo “Celular Seguro” do Governo Federal

No Brasil, o governo lançou o app Celular Seguro. Cadastre seu aparelho e indique pessoas de confiança. Em caso de roubo, essas pessoas podem emitir um alerta que bloqueia o IMEI do aparelho e o acesso às contas bancárias participantes de forma centralizada. É uma ferramenta poderosa que agiliza o bloqueio antes mesmo de você conseguir ligar para cada banco individualmente.

3. Autenticação de Dois Fatores (2FA) – O Jeito Certo

Nunca use SMS como segundo fator de autenticação. É a forma mais vulnerável. Prefira aplicativos de autenticação como Google Authenticator ou Microsoft Authenticator. Mas atenção: se você usa esses apps, também deve protegê-los com senha ou biometria, caso contrário, o bandido terá o código na palma da mão assim que abrir o app.

4. Ocultação de Notificações na Tela de Bloqueio

Muitas pessoas deixam o celular configurado para mostrar o conteúdo das mensagens na tela de bloqueio. Isso é um erro fatal. O código do banco chega por e-mail ou SMS e aparece ali, “de graça”, para o criminoso ler sem nem precisar desbloquear o telefone. Vá em Ajustes > Notificações e selecione “Mostrar pré-visualizações: nunca” ou “quando desbloqueado”.

5. O Uso do CPF em Documentos Digitais

Como você lida com cadastros brasileiros, lembre-se que o CPF é a chave para muitas recuperações de conta. Evite deixar fotos da sua CNH ou RG na galeria de fotos ou no Google Fotos sem proteção. Se o bandido tiver acesso às suas fotos e encontrar seu CPF e data de nascimento, ele terá os dados necessários para passar por muitas validações de segurança por telefone junto aos bancos.

Resumo da Ópera:

Segurança digital é sobre criar camadas. Quanto mais tempo o bandido perde tentando quebrar uma barreira, mais tempo você tem para apagar o celular remotamente (via “Encontrar meu Dispositivo” do Google ou “Buscar” da Apple) e ligar para as instituições financeiras. A desvinculação do e-mail é, sem dúvida, a barreira que mais frustra as quadrilhas de roubo de celular hoje em dia.

Proteja-se, configure esses passos agora mesmo e sinta a paz de espírito de saber que seu dinheiro está a salvo, mesmo que o hardware seja perdido.

A tread do Nubank. ⤵️

Golspes são comuns no Brasil, mas este tá dando o que falar. Ficou por uma semana nos top trends do X. Recomendo que siga os canais do Peter Turguniev.

Anúncio do meu amigo Alexandre Leite. ⤵️

Clique no banner.